CTF (Capture-The-Flag) — это практические соревнования для всех, кто развивается в сфере кибербезопасности. В них участвуют, чтобы научиться лучше искать уязвимости, атаковать чужую инфраструктуру или защищать свою. На соревнованиях участники учатся работать с реальными техниками взлома и применять теоретические знания на практике.

Рассказываем, что делать, если хотите участвовать в CTF. Вместе с экспертом разбираемся в формате соревнований, отвечаем на популярные вопросы и делимся полезными ресурсами.

Что такое CTF-соревнования и зачем они нужны

В рамках CTF-соревнований участники решают практические задачи, связанные с безопасностью информационных систем. Цель соревнований — найти «флаг» — скрытый код или строку, которая подтверждает успешное выполнение задания. В зависимости от формата соревнований специфика заданий может меняться.

Для начинающих специалистов CTF — мост между теорией и практикой. Это пространство, где программисты могут оценить свои силы в конкурсных условиях. Важно и то, что участие в CTF открывает двери в профессиональное сообщество. Активные участники CTF-сцены часто попадают в поле зрения работодателей и становятся частью экспертной среды.

Как устроены CTF-соревнования и какие бывают задания

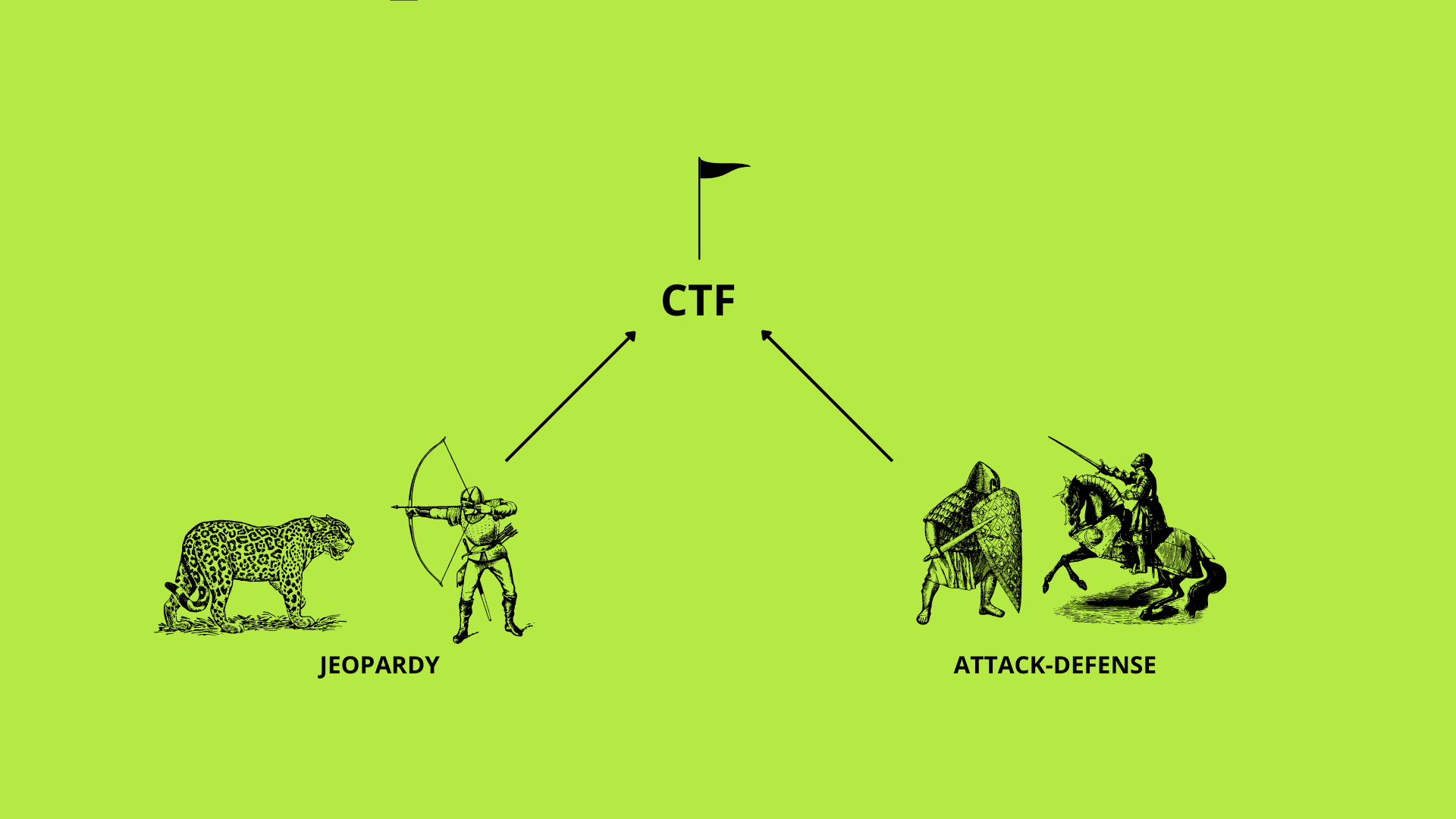

CTF-соревнования можно разделить на два формата: Jeopardy, или Task-Based, и Attack-Defense.

Attack vs Defense — это противостояние команд между собой, где каждая группа должна найти «флаг» у соперника. В ходе состязания необходимо взломать инфраструктуру противоположной команды, найти там «флаг» (например, в файле) и при этом сохранить свой «флаг» нетронутым.

Jeopardy — намного более гибкий формат, поэтому и более популярный. Здесь может принимать участие как команда, так и один человек. Нужно решать задачи из разных направлений информационной безопасности. Это могут быть операции на 1-2 шага, а может быть полноценный пентест длительностью в несколько часов на одно задание. При этом цель остается неизменной: дойти до конца задания и найти «флаг».

Перед началом соревнований организаторы, как правило. уведомляют о том, как «флаг» будет выглядеть (например, [qwerty1234] или {1234qwerty}), поэтому участники знают, что им необходимо искать.

Формат Jeopardy (или Task-Based) в CTF: как устроены задания

В рамках Jeopardy или Task-Based турниров игрокам предлагают решить набор заданий (тасков), найти спрятанную строчку кода («флаг») и ввести его на платформе приема ответов. Все задания оценивают в определенное количество баллов: чем сложнее задача, тем больше очков она приносит. Как правило, участники самостоятельно выбирают, в каком порядке решать задания.

Задачи в Jeopardy делятся на несколько категорий, каждая из которых проверяет разные аспекты знаний и практических навыков в области информационной безопасности:

- Web — задачи на поиск веб-уязвимостей;

- PWN — задачи на поиск и эксплуатацию уязвимостей в приложениях;

- Reverse — исследование программ без исходного кода;

- Forensics — анализ цифровых следов, расследование инцидентов;

- Admin — задания, связанные с системным администрированием;

- Crypto — задачи на криптографию, дешифровку и взлом нестандартных шифров;

- Stegano — стеганография: поиск скрытой информации в изображениях, аудио, видео или других файлах;

- OSINT — сбор и анализ информации из открытых источников: профили в соцсетях, открытые базы данных, метаданные;

- Joy (или Misc) — задачи, не попадающие в стандартные категории: загадки, творческие и нестандартные челленджи.

Формат Jeopardy позволяет участникам выбирать задания в соответствии со своими интересами и сильными сторонами, а также глубже погружаться в конкретные области информационной безопасности.

Формат Attack-Defense в СTF: как устроены задания

В рамках Attack-Defense участники, чаще всего в составе команд, находятся в одной сети с другими игроками. Команды ломают друг друга через сервисы, выданные организаторами, и, как и в формате Jeopardy, сдают «флаги».

В Attack-Defense соперники могут вытащить «флаг» при удачной компрометации сервисов противников. Поэтому задача команды — не только забрать «флаги» у другой команды, но также и защитить свои, то есть закрыть уязвимости в своих сервисах.

Ключевые элементы Attack-Defense:

- Развертывание и поддержка сервисов. Команды получают от организаторов набор уязвимых сервисов, которые должны функционировать без сбоев и быть защищены от внешнего вторжения.

- Защита уязвимостей. Участникам нужно обнаружить слабые места в коде или конфигурации и оперативно их закрыть, не нарушив работу сервиса.

- Атака противников. Сканирование, анализ и эксплуатация уязвимостей в сервисах противника с целью получить «флаги».

- Автоматизированная проверка. Все сервисы регулярно проверяют автоматические скрипты — чекеры (checkers). Они следят за корректностью работы сервисов. Их работу можно воспринимать как присутствие легитимного пользователя в сервисе.

Успешная команда в Attack-Defense-формате должна уметь быстро переключаться между атаками и обороной, выстраивать внутренние процессы. Здесь важны не только технические знания, но и работа в команде, распределение ролей, стрессоустойчивость.

CTF-соревнования: как подготовиться

CTF — это практические соревнования, а не олимпиада, при подготовке стоит уделить внимание не зубрежке теории, а развитию практических навыков и пониманию подходов к решению задач. Опытные участники также советуют: начать лучше с участия, а не с долгого изучения материала.

Инструменты и ресурсы для подготовки к CTF-соревнованиям:

- picoCTF — платформа от команды Carnegie Mellon University. Простые задачи с пошаговым вводом в тему;

- Hack The Box — тренажер для пентестеров и задач в формате CTF. Есть ранжирование по уровням;

- TryHackMe — интерактивная платформа с пошаговыми сценариями;

- Root Me — задачи по разным категориям (reverse, crypto, web, forensics и т. д.);

- OverTheWire — серия практических игр, каждая из которых посвящена определенной категории задач;

- CryptoPals — практический курс для тех, кто хочет чувствовать себя уверенно в crypto-задачах на CTF.

Также участникам может быть полезно изучить архивы предыдущих соревнований. Например, Google CTF Archive собирает задачи с ежегодных CTF от Google, а в сервисе CTFtime, крупном агрегаторе CTF-событий, можно найти расписание будущих турниров, рейтинг команд и архив задач с прошедших соревнований.

Где искать CTF-соревнования

Студент Skillfactory Иван Чашкин для поиска актуальных CTF-соревнований рекомендует сайт ctftime. Также найти опен-коллы на соревнования можно на сайте https://ctfnews.ru. Никто не отменял и обычный Google-поиск (к слову, Google проводят собственный открытый CTF).

Если вы студент университета или IT-школы, следите за объявлениями в социальных сетях, общих чатах и личных кабинетах. Часто школы сами проводят CTF-соревнования. Например, в Skillfactory регулярные CTF уже стали традицией для студентов направления кибербезопасности.

Коротко о том, как подготовиться к CTF

CTF-соревнования помогают начинающим специалистам научиться реальной кибербезопасности на практике и помогают уверенным программистам расширять кругозор, развиваться в комьюнити и повышать экспертизу.

Если вы только начинаете путь в кибербезопасности, CTF поможет:

- разобраться. как устроены киберугрозы;

- научиться искать уязвимости

- освоить способы защиты системы;

- получить практический опыт пентеста, OSINT, криптоанализа и других направлений;

- войти в сообщество профессионалов;

- начать формировать портфолио и репутацию, которую заметят работодатели.

Чтобы добиться успеха, новичкам нужно:

- решать практические задачи: начать можно с удобных тренировочных ресурсов в интернете;

- разбирать writeup’ы и задания прошлых лет;

- учиться работать в команде.