Представьте команду разработчиков, которая месяцами работала над новым приложением. И когда готовый проект попадает на проверку в отдел безопасности, там обнаруживается множество критических уязвимостей. Теперь перед компанией стоит выбор: выпускать продукт со всеми недостатками или отложить релиз и устранить все проблемы.

Оба варианта неприемлемы, и чтобы их не допускать, появилась методология DevSecOps, о которой мы и поговорим в статье. Вы узнаете что это, какие преимущества она даёт и чем отличается от DevOps.

Что такое DevSecOps-разработка и какие преимущества она даёт

DevSecOps — это подход к разработке, который интегрирует безопасность на каждом этапе жизненного цикла программного обеспечения: от планирования и проектирования до развёртывания и мониторинга. Термин DevSecOps образован от трёх слов: Development (разработка), Security (безопасность) и Operations (эксплуатация).

Идея DevSecOps в том, чтобы сделать безопасность частью работы каждого участника команды, а не перекладывать эти функции только на специалистов по информационной безопасности. Например, разработчик при написании кода должен сразу учитывать потенциальные уязвимости, а DevOps-инженер при настройке инфраструктуры — следовать принципам безопасной конфигурации.

Использование DevSecOps даёт сразу несколько преимуществ:

- Раннее выявление уязвимостей. Обнаружение проблем безопасности происходит уже на этапе написания кода. К примеру, инструменты статического анализа кода (SAST) могут автоматически выявить SQL-инъекцию в новой функции поиска до того, как она попадёт в тестовую среду. Это позволяет быстро исправить уязвимость и сэкономить время на устранение ошибок.

- Ускорение вывода продукта на рынок. Благодаря регулярным автоматизированным проверкам команда избегает неожиданных проблем перед релизом. Если раньше на аудит безопасности перед каждым выпуском могли уходить недели, то с внедрением DevSecOps этот срок сокращается до нескольких дней, поскольку большинство уязвимостей выявляется и устраняется заранее.

- Укрепление общей безопасности. DevSecOps снижает риски кибератак, помогает компаниям соблюдать строгие регуляторные требования и избегать штрафов. Например, автоматизированные проверки безопасности позволяют организациям поддерживать соответствие требованиям ФСТЭК, PCI DSS и других стандартов.

Постоянный рост киберугроз и удорожание разработки цифровых продуктов привели к тому, что DevSecOps быстро превращается из опциональной практики в стандарт индустрии. Сейчас без неё не обходятся финансовые организации, медицинские учреждения и госструктуры, которые работают с конфиденциальными данными. Но постепенно этот подход внедряют и компании поменьше, поскольку обеспечение безопасности обычно дешевле последствий кибератак.

Чем DevSecOps отличается от DevOps

DevOps — это подход к разработке, который объединяет создание программ (Dev) и их техническую поддержку (Ops) в единый процесс. Его придумали для того, чтобы разработчики и системные администраторы работали не по отдельности, а как одна команда.

Например, в традиционной модели разработчик может написать код, отправить его администратору и перейти к другой задаче. В этот момент сисадмин вынужден долго мучиться с развёртыванием, сталкиваясь с конфликтами зависимостей и прочими техническими ограничениями.

В DevOps-модели разработчики и администраторы работают вместе: совместно планируют архитектуру, обмениваются знаниями и делят ответственность за результат. Поэтому разработчик уже на этапе написания кода учитывает, как приложение будет развёртываться, а сисадмин помогает настраивать и автоматизировать этот процесс.

DevSecOps не противопоставляется DevOps — это его естественное расширение, которое интегрирует принципы безопасности на каждом этапе разработки программного обеспечения. Представьте, что вы создаёте новый микросервис для обработки платежей. С DevOps вы быстро настроите его развёртывание и интеграцию. А с DevSecOps дополнительно проверите код на уязвимости, зашифруете данные пользователей и внедрите мониторинг подозрительной активности.

Можно сказать, что DevOps отвечает на вопрос «как быстрее выпускать продукт?», а DevSecOps — «как выпускать продукт быстро и безопасно?»

Забудьте ненадолго про разработку и подумайте о десертах. Представьте слаженную команду поваров, которая научилась быстро готовить и подавать торты, — это DevOps. А DevSecOps в этой аналогии — это строгий су-шеф. Он следит за качеством ингредиентов, соблюдением рецептуры и гигиенических норм. Благодаря такому контролю торт получается не только вкусным, но и безопасным для здоровья гостей.

Принципы DevSecOps-разработки

Чтобы интегрировать безопасность в жизненный цикл разработки, недостаточно просто внедрить новые инструменты или регламенты. Весь рабочий процесс должен способствовать созданию защищённого продукта. Рассмотрим принципы, которые помогают это реализовать.

Сдвиг влево или принцип раннего внедрения проверок безопасности. Например, DevSecOps-инженер может настроить статический анализатор кода, чтобы он подсвечивал всем разработчикам небезопасные функции и уязвимости прямо во время написания кода.

Моделирование угроз — анализ рисков на этапе проектирования архитектуры. То есть команда заранее выявляет потенциальные атаки на систему и продумывает контрмеры. К примеру, при создании платёжного сервиса разработчики могут определить риск перехвата данных банковских карт и внедрить сквозное шифрование для защиты.

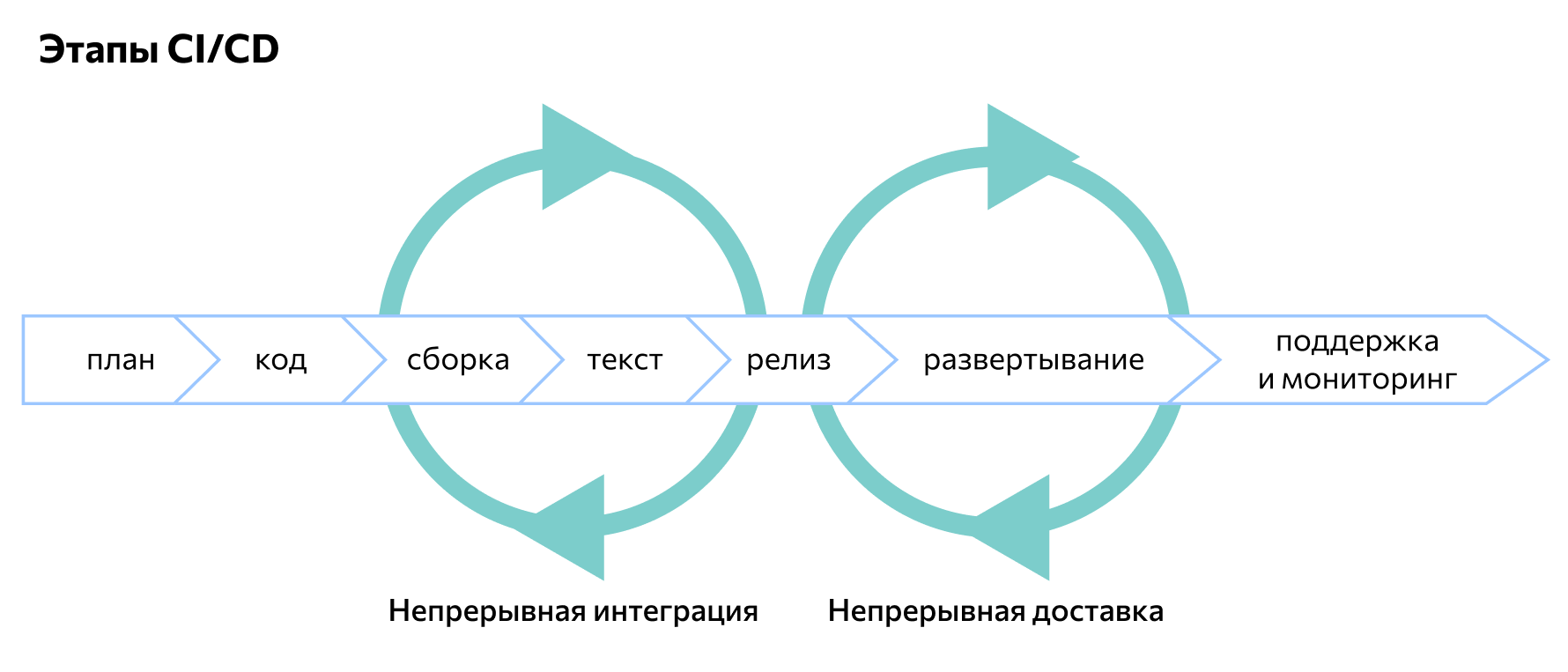

Автоматизация процессов безопасности предполагает встраивание проверок в CI/CD-пайплайн без участия человека. Например, при каждом коммите код автоматически анализируется на наличие известных уязвимостей, и если обнаружена критическая проблема, сборка блокируется. Разработчик при этом получает отчёт с указанием проблемных мест и рекомендациями по их исправлению.

Безопасность как код — подход, при котором правила и политики безопасности фиксируются в виде кода и проходят через пайплайн CI/CD наравне с основным приложением. Например, настройки прав доступа к API могут храниться в Git-репозитории и автоматически применяться при каждом развёртывании. Такой метод позволяет избежать человеческих ошибок при настройке и гарантирует единые стандарты безопасности на всех этапах разработки и во всех средах.

Непрерывный мониторинг и обратная связь. Суть принципа в том, что безопасность не должна заканчиваться после релиза. Необходимы инструменты мониторинга, которые будут отслеживать активность в приложении и инфраструктуре, фиксировать подозрительные действия и помогать своевременно на них реагировать.

Если компания соблюдает этот принцип и использует систему мониторинга, то она сможет быстро реагировать на необычные всплески запросов к API, попытки входа из подозрительных географических локаций и любые другие возможные угрозы.

Этапы и проблемы внедрения DevSecOps

Переход к DevSecOps — это сложный процесс, который требует перестройки рабочих процессов, перераспределения ответственности между участниками команды и постепенного формирования культуры безопасности. Выделим основные этапы внедрения этого подхода.

- Аудит и планирование. Сначала ответственные за безопасность специалисты анализируют текущие процессы, находят уязвимости и подбирают инструменты для их устранения. В ходе такого аудита может оказаться, что разработчики используют библиотеки с уязвимостями и редко обновляют компоненты.

- Техническая реализация и автоматизация. Следующий шаг — интеграция выбранных инструментов. Например, в пайплайн сборки можно добавить автоматическую проверку зависимостей и статический анализ кода, чтобы вовремя выявлять уязвимости и предупреждать использование небезопасных библиотек.

- Обучение команды и пересмотр ответственности. На финальном этапе важно научить команду правильно пользоваться инструментами безопасности и внедрить новое распределение ролей. Разработчики, тестировщики и DevOps-инженеры должны понимать, как работать с отчётами о найденных уязвимостях, кто отвечает за их устранение и в какие сроки это нужно делать.

На каждом этапе внедрения DevSecOps команда будет сталкиваться с различными сложностями. Вот некоторые из них: финансовые затраты на приобретение инструментов и обучение персонала, технические трудности при интеграции решений в устаревшую инфраструктуру, а также потенциальные конфликты между системами безопасности.

Также проблемы могут возникать и со стороны разработчиков, которые нередко воспринимают дополнительные проверки как преграду в работе. Так, если автоматическое сканирование уязвимостей замедляет сборку или блокирует релиз из-за найденных ошибок, то это может вызывать недовольство и сопротивление внедрению новых практик.

Несмотря на все сложности, постепенное внедрение DevSecOps обычно себя оправдывает: процессы разработки становятся более устойчивыми, команда быстрее реагирует на угрозы, а культура ответственности за безопасность закрепляется на всех уровнях. В итоге компании получают надёжный продукт, сохраняют репутацию и доверие пользователей.