На первый взгляд вирус-майнер не представляет угрозу, ведь он не сливает персональные данные в сеть и не разрушает системы. Эта вредоносная программа похожа на нелегального жильца, который тайно проник в дом, пользуется благами и захламляет пространство. Попадая в компьютер, вирус заставляет его работать на благо злоумышленников.

Разберемся, как киберпреступники наживаются с помощью зловреда, как майнер удалить и не подхватить его повторно.

Как работает вирус-майнер

Эта вредоносная программа использует ресурсы зараженного компьютера для добычи криптовалюты. Такие цифровые деньги существуют только в интернете. Их нельзя потрогать, как наличные, но ими можно оплачивать товары и услуги в сети.

Основа криптовалюты — технология блокчейн, которая распределяет данные между участниками сети, а не хранит их на одном сервере. Децентрализованная база данных как бухгалтерская книга, где каждая транзакция записывается навсегда и доступна всем участникам. Такой подход делает расчеты безопасными и прозрачными.

Добычу криптовалюты называют майнингом. Этот процесс похож на работу математика, который решает сложные задачи. Компьютер выполняет вычисления, а когда находит верное решение, добавляет новый блок данных в сети блокчейн. За это майнер получает награду — долю криптовалюты. Чем больше мощностей работает над задачей, тем выше вероятность успеха. Как в лотерее: больше билетов — выше шанс на выигрыш.

Злоумышленники с помощью майнеров экономят на дорогостоящем оборудовании и электричестве. Они заражают чужие устройства, чтобы скрыто использовать их ресурсы для майнинга. В результате, техника начинает работать на хакеров, а не решать задачи пользователей.

Каким он бывает

Вирусы-майнеры различаются по способу установки и работе. Вот основные типы.

Локальные майнеры. Проникают на устройство, устанавливаются как программы и используют ресурсы процессора и видеокарты для майнинга. Маскируются под системные файлы и легальный софт. Интегрируются в операционную систему и незаметно для пользователя добывают криптовалюту. Самые известные зловреды: CoinMiner, XMRig, PowerGhost.

Браузерные майнеры. Запускаются через веб-страницы со скриптами на JavaScript. Достаточно зайти на зараженный сайт, и майнинг начнется прямо в браузере. Такие вирусы не требуют установки, поэтому несут меньшую опасность — стоит закрыть вкладку, добыча криптовалюты прекращается. Чаще других встречаются CoinHive и Cryptoloot.

Интересно, что некоторые скрытые майнеры изначально — легальные программы. Однако злоумышленники часто включают их в состав вредоносного софта. Самая популярная криптовалюта среди киберпреступников — Monero. Ее выбирают из-за высокого уровня анонимности.

Как майнер попадает на компьютер

Вредоносный софт чаще всего проникает на устройства из-за невнимательности пользователей. Вот самые распространенные способы заражения.

- Фишинг. Злоумышленники делают рассылку с опасным вложением от лица достоверного источника. Обычно они выглядят как уведомления от банков, почтовых служб или популярных онлайн-магазинов. Когда пользователь переходит по ссылке или открывает файл из письма, на устройство автоматически загружается скрытый майнер.

- Пиратский софт. Нелегальные программы и приложения часто идут с обременениями в виде майнеров, троянов и прочих зловредов. После установки вирус активируется и начинает работать на злоумышленников.

- Уязвимости в программном обеспечении. Хакеры постоянно ищут и используют слабые места в операционных системах, браузерах и приложениях. Производители стараются действовать на опережение и вовремя исправлять ошибки. Если софт давно не обновлялся, устройство оказывается в зоне повышенного риска.

- Публичный Wi-Fi. Бесплатный интернет — скрытая угроза. Сети без шифрования как мостик для злоумышленников. Они могут перехватывать трафик и запускать майнеры на подключенных гаджетах.

- Непроверенные источники. Вирус может скрываться за ссылкой из поста в соцсети, фото якобы от друга после взлома его аккаунта, QR-кодом из объявления с почтовых ящиков.

Некоторые майнеры не активируются сразу, поэтому долго остаются незамеченными пользователями. Например, приложение из сомнительного источника может сначала работать корректно, а позже обновиться и установить вредоносный код и начать добывать криптовалюту.

Чем опасен скрытый майнер на ПК

Последствия заражения зависят от вида вируса и компьютера, на который он попал.

Вот с чем могут столкнуться обычные пользователи:

- Снижение производительности устройств. Процессор и видеокарта перегружены вычислениями, поэтому программы запускаются с задержкой. Открытие документа, скриншот экрана, отправка сообщения — даже эти простые действия занимают много времени.

- Перегрев оборудования. Из-за постоянной высокой нагрузки, техника остается горячей даже после перерыва. Работа на износ истощает ресурсы и может привести к поломке компьютера.

- Увеличение счетов за электричество. Добыча криптовалюты — энергоемкий процесс. Чтобы пользователи дольше не замечали проблем, киберпреступники постепенно наращивают нагрузку на систему.

- Кража персональных данных. Некоторые майнеры перехватывают логины и пароли для доступа к учетным записям, хотя это скорее исключение, чем правило. Хакеры могут продать полученную информацию или потребовать за нее выкуп.

- Повышение уязвимости устройств. Майнеры открывают доступ другим зловредам, а перегруз системы приводит к сбоям в обновлении антивирусов.

Если от вируса пострадает корпоративная сеть, к вышеперечисленному добавятся:

- Перегрузка сервера. Из-за майнера системы тормозят или полностью выходят из строя. Внезапно «зависающие» программы мешают работе сотрудников.

- Финансовые убытки. Вредоносное ПО увеличивает счета за электричество, выводит из строя дорогостоящее оборудование и вызывает простои в работе. В результате компании теряют деньги и клиентов.

Как вручную найти и удалить майнер с компьютера

Вирусы успешно маскируются под системные программы или работают в режиме низкого приоритета, поэтому пользователям трудно их обнаружить. К тому же хакеры часто называют майнеры по аналогии с легальными приложениями. Например, Crome вместо Chrome — опечатка не сразу бросается в глаза.

Пользователи Windows 10 и 11 наиболее уязвимы к заражению майнером, потому что на сегодняшний день это самые популярные ОС. А еще их часто используют в бизнесе, поэтому одна успешная атака может затронуть сразу несколько компьютеров.

Если web-страницы вдруг начали медленно грузиться, а кнопки не реагируют на нажатие, стоит поискать вирус. Собрали инструкции, как проверить майнер — выберите подходящую для вашего устройства.

Инструкция для Windows

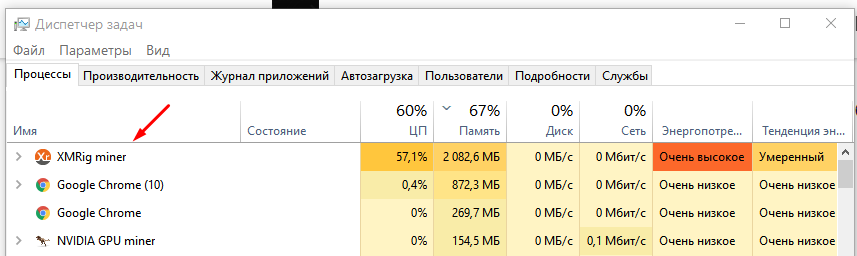

Шаг 1. Откройте диспетчер задач. Нажмите комбинацию клавиш Ctrl + Shift + Esc. Перейдите на вкладку «Процессы». Обратите внимание на программы с незнакомыми названиями или те, что нагружают процессор или видеокарту более чем на 10%. Остановите эти процессы.

Шаг 2. Проверьте автозагрузку. Нажмите Win + R, введите msconfig и нажмите Enter. В разделе «Автозагрузка» посмотрите, какие процессы запускаются вместе с системой, и отключите подозрительные, сняв галочку.

Шаг 3. Посмотрите сетевую активность. Перейдите на вкладку «Сеть» в диспетчере задач. Высокий интернет-трафик без запущенных браузеров может быть признаком майнера.

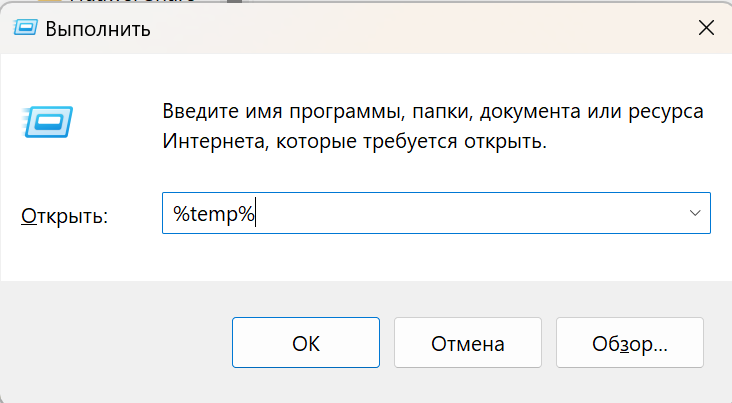

Шаг 4. Очистите временные файлы. Нажмите Win + R, введите %temp%, откройте папку и удалите все файлы. Это безопасно — содержимое папки не влияет на работу системы.

Инструкция для Linux

Шаг 1. Оцените нагрузку на сервер. Откройте терминал и введите top. Эта команда покажет, какие процессы запущены на компьютере. Остановите те, что занимают более 10% ресурсов памяти или видеокарты.

Шаг 2. Проверьте все запущенные процессы. Используйте команду ps aux, чтобы увидеть полный список. Обратите внимание на программы с аномально высокой нагрузкой или незнакомыми названиями. Удалите их с пк.

Шаг 3. Посмотрите сетевые соединения. Введите команду netstat -tuln или ss -tuln. Проверьте IP-адреса из списка через онлайн-сервисы IPQualityScore, IPinfo.io или MaxMind. Это поможет узнать, кому они принадлежат и их местоположение. Подозрительные IP-адреса могут говорить о заражении.

Шаг 4. Просканируйте компьютер. Введите find / -type f -mtime -3, чтобы найти файлы, измененные за последние три дня. Если увидите незнакомые файлы, проверьте их происхождение и удалите при необходимости.

Инструкция для macOS

Шаг 1. Откройте «Мониторинг системы». Нажмите Command + Option + Esc. Проверьте запущенные процессы и остановите те, которые кажутся подозрительными.

Шаг 2. Проверьте нагрузку на процессор. Перейдите на вкладку «ЦП» и найдите процессы, нагружающие систему на 10-15% и больше. Завершите их.

Шаг 3. Проанализируйте использование оперативной памяти. На вкладке «Память» обратите внимание на программы с аномальной нагрузкой и незнакомыми названиями, остановите их.

Шаг 4. Проверьте запуск объектов. Откройте «Системные настройки» → «Пользователи и группы». Перейдите на вкладку «Объекты входа» и удалите ненужные программы.

Поиск вредоносных скриптов в браузере

Шаг 1. Проверьте нагрузку на процессор и оперативную память. Откройте диспетчер задач — как это сделать для каждой ОС мы описали выше. Запустите браузер и закройте все вкладки, кроме одной пустой, и оцените нагрузку на систему. Если при минимальной активности показатели высокие, возможно, вы столкнулись с майнером.

Шаг 2. Оцените активность во время серфинга. Откройте сайты, которые вызывают подозрение, и посмотрите на показатели нагрузки в диспетчере задач. Если при открытии определенных страниц процессор или видеокарта перегружаются, вредоносный скрипт может быть встроен в сайт.

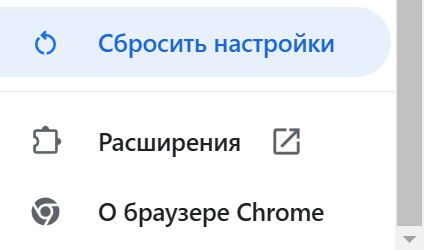

Шаг 3. Проверьте расширения. Откройте настройки вашего браузера и перейдите в раздел «Расширения». Отключите подозрительные плагины или те, которыми давно не пользуетесь. Удалите расширения с незнакомыми названиями.

Шаг 4. Сбросьте настройки. Это поможет вернуться к исходному состоянию браузера и удалить встроенный майнер, если он был.

- Chrome: Настройки → Сбросить настройки.

- Firefox: Меню → Справка → Решение проблем → Сбросить Firefox.

Как удалить скрытый майнер с помощью утилит

Справиться с задачей помогут антивирусы и антимайнеры. Собрали в таблицу эффективные программы, у которых есть бесплатная версия или пробный период для знакомства с сервисом. Этого достаточно, чтобы просканировать устройство и избавиться от вредоносного софта.

Скачайте с официального сайта подходящую программу, установите ее и запустите полное сканирование. Если документов много, проверка всех файлов может занять несколько часов. Планируйте время и не прерывайте процесс. В конце выберите подходящее действие — удалить, лечить, обезвредить — и перезапустите компьютер после завершения очистки. Это необходимо, чтобы изменения вступили в силу.

Как защитить компьютер от скрытых майнеров

Установите антивирусное ПО. Лучше — расширенную версию. Надежный антивирус с обновленными базами помогает вовремя обнаруживать и устранять угрозы.

Не игнорируйте системные обновления. Новые версии ОС и программ закрывают уязвимости, которые могут использовать злоумышленники.

Установите блокировщики скриптов в браузер. Расширения вроде NoScript или AdBlock предотвращают запуск вредоносного кода на сайтах.

Избегайте подозрительных файлов. Не загружайте программы и документы из непроверенных источников и не открывайте вложения от незнакомых отправителей. Если сообщение от близкого человека выглядит странно, возможно его аккаунт взломали. Уточните в другом мессенджере, все ли в порядке.

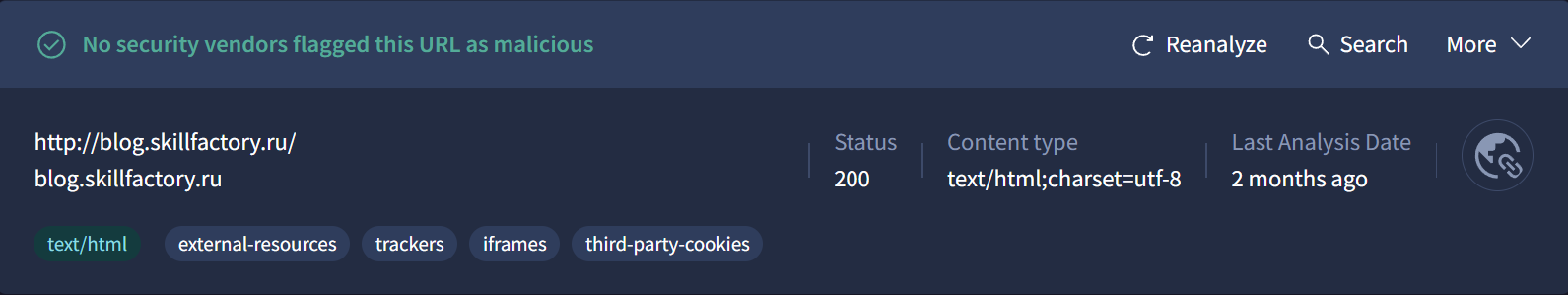

Проверяйте ссылки. Перед кликом убедитесь, что адрес сайта написан правильно и начинается с https://, где буква s означает «безопасный». Для проверки укороченных ссылок используйте сервисы вроде CheckShortURL или VirusTotal.

Сканируйте внешние накопители перед запуском. Прежде чем открыть флешку на компьютере, проверьте ее с помощью антивируса.

Действуйте на опережение: лучше потратить немного времени на профилактику, чем столкнуться с последствиями заражения майнером и другими вредоносными угрозами.