«Белый» хакер, «этичный» или пентестер, моделирует взломы систем безопасности, проводит тесты на уязвимости и придумывает новые способы проверки. Он может почувствовать себя героем сериала «Мистер Робот», который в одиночку противостоит системе, только все его действия легальны. Разобрались, кто такой пентестер, чем он занимается и как стать этичным хакером с нуля.

Кто такой «белый» хакер и чем он занимается

Этичный хакинг — это поиск уязвимостей в сетевой защите организаций, но не для кражи данных и шпионажа, а чтобы улучшить защиту. Это делают «белые» хакеры, которых также называют пентестерами.

«Белый» хакер, пентестер — это специалист по кибербезопасности. Он проводит пентесты (от penetration test — тест на проникновение), находит и устраняет уязвимости в IT-инфраструктуре компании, которые могут привести к потенциальному взлому. В отличие от обычных взломщиков, он находит баги по запросу бизнеса и официально получает за это деньги.

Чем именно занимается пентестер

- Моделирует попытки взлома, выявляя уязвимые места.

- Указывает на бреши в безопасности разработчикам и объясняет, как их могут использовать злоумышленники.

- Изобретает свои способы тестирования на атаки.

Когда появились этичные хакеры

Первым примером легального взлома систем считается проверка операционной системы Multics ВВС США в 1974 году. В частных сетях заниматься информационной безопасностью с помощью взломов начали в 1990-е после выпуска первого сканера уязвимостей SATAN. При его разработке исследователь Дэн Фармер вручную взламывал сети.

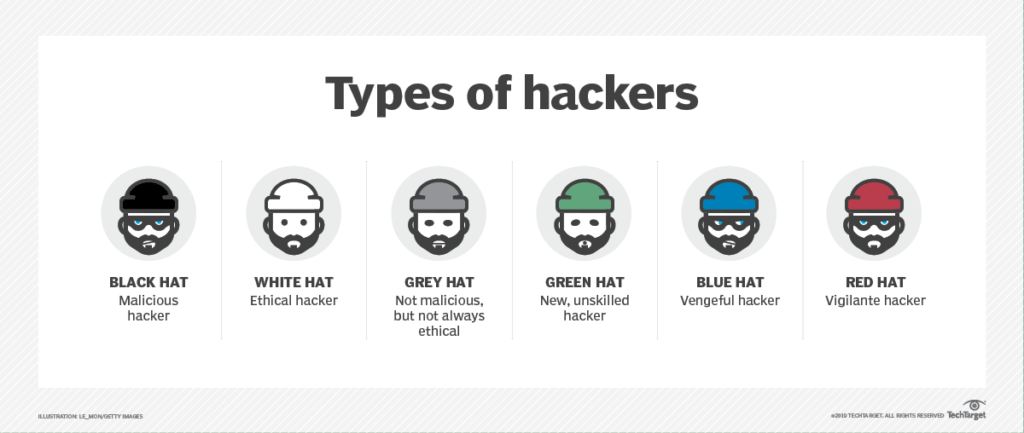

Какие типы хакеров и взломщиков существуют

- White Hats (белые шляпы). Так называют этичных хакеров, противопоставляя их киберпреступникам.

- Black Hats (черные шляпы). Киберпреступники, которые владеют высоким уровнем технических знаний и навыков и с их помощью взламывают информационные системы. Название пришло из вестернов, где хорошие герои носили белые шляпы, а плохие — черные.

- Grey Hats (серые шляпы). Хакеры, которые проводят взломы как черные, но имеют намерения белых. Они проникают в системы без ведома владельца, чтобы найти слабые места. Но у них нет цели навредить: наоборот, они сообщают владельцам о проблемах.

Кто такие Blue Hat, Green Hat и Red Hat

В американской военной среде появилось разделение при пентесте на Red Hats (красные шляпы) и Blue Hats (синие шляпы). Красные — «дружественная» атакующая команда, а синие — их противники, защитники систем. Такой подход позволяет выявить все возможные слабые места и обучить команду защитников борьбе с атаками.

Красные шляпы проводят легальные атаки на системы без ограничений, пытаясь взломать их всеми возможными способами. При этом синие шляпы не знают о методах и намерениях красных и защищают инфраструктуру, наблюдая за их действиями.

Позднее в такой структуре пентеста появились и другие команды этичных хакеров.

- Зеленые шляпы (Green Hats) усиливают защиту с помощью написания кода и изменения дизайна систем.

- Желтая команда (Yellow Hats) отвечает за защиту инфраструктуры на стадии ее разработки.

- Фиолетовые (Purple Hats) вырабатывают лучшую тактику защиты исходя из результатов взлома.

- Оранжевые (Orange Hats) следят за взаимодействием команд и помогают им обучаться.

Также green hat называют начинающих, неопытных пентестеров, red hat – специалистов по расследованию киберпреступлений, а blue hat – взломщиков-мстителей, которые хотят навредить компании по личным причинам.

Может ли Black Hat стать White Hat

Иногда в профессию White Hats попадают бывшие Black Hats. Они изучают все на реальных незаконных атаках, а потом устраиваются на работу в компанию. Пентестеры не имеют проблем с законом, а их гонорары могут быть не меньше, чем у крупных мошенников. Так, в 2020 году специалист по информационной безопасности из Румынии заработал на платформе HackerOne $2 млн.

Специалист по информационной безопасности и «белый» хакер — это одно и то же?

Не всех специалистов по ИБ можно назвать этичными хакерами. Помимо пентестеров в этой сфере есть специалисты по безопасной разработке и специалисты по сетям. Они настраивают защиту еще на уровне разработки сайтов и приложений или построения систем.

Где нужны этичные хакеры

Самым большим спросом пентестер пользуются у компаний, которые хранят личные данные клиентов, — интернет-магазины, социальные сети, инвестиционные платформы и другие. А в некоторых сферах, например в банках и здравоохранении, к услугам пентестеров прибегают, чтобы обеспечить соответствие отраслевым стандартам безопасности. Большие корпорации создают целые отделы по кибербезопасности, чтобы не раскрывать конфиденциальную информацию сторонним организациям.

Однако не все компании могут позволить себе нанять штатного пентестера. Для большинства представителей малого и среднего бизнеса пентест — это разовая или нерегулярная задача. Поэтому специалисты часто работают на фрилансе или в команде, которая специализируется на кибербезопасности.

Пример задачи

Этичному хакеру нужно проверить уязвимости базы данных клиентов. Он проверяет доступ к серверу и исходным кодам. Смотрит, есть ли уязвимости веб-серверов.

Потом пробует взломать сайт через SQL-код — делает запрос к базе данных. Затем делает межсайтовый скриптинг (XXS) — моделирует атаку на веб-системы. Проверяет, насколько сайт устойчив к произвольному подбору паролей, и пробует получить доступ к системным каталогам, а в конце делает отчет по всем тестам и найденным проблемам.

Насколько востребована профессия

По данным Positive Technologies, в I квартале 2023 года количество инцидентов увеличилось на 7% по сравнению с показателем предыдущего квартала. Преступлений стало на 10% больше, чем в начале 2022 года. Наиболее частые последствия успешных кибератак — утечки конфиденциальной информации (51%) и нарушения основной деятельности (44%). .

Согласно исследованию компании Bugcrowd, пентестинг уже считается более прибыльным, чем «черный» хакинг. 70% российских компаний считают защиту данных главной проблемой, связанной с кибербезопасностью.

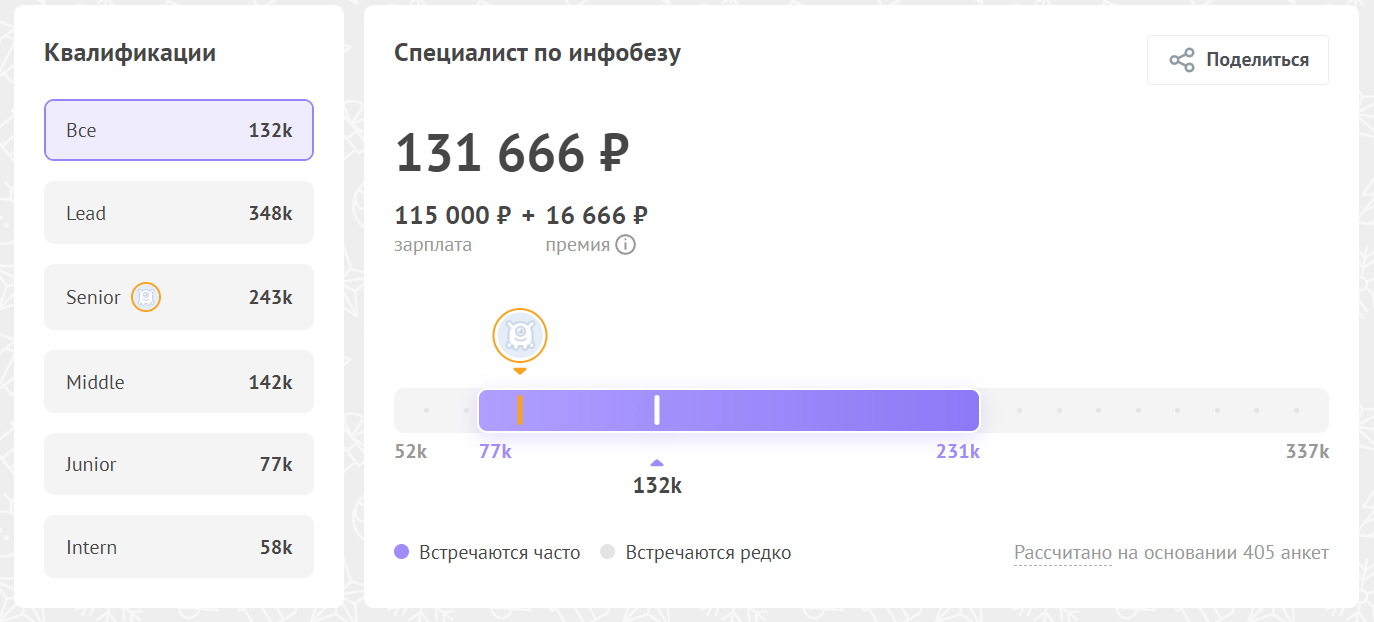

Сколько зарабатывают хакеры

По данным Хабр.Карьеры, средняя зарплата такого специалиста в 2023 году — 130 000 рублей. Джуниор может рассчитывать на зарплату от 77 000 рублей, мидл будет получать от 140 000., а синьор в среднем будет зарабатывать от 240 000 рублей.

Что нужно знать «белому» хакеру

- Основы администрирования Linux и Windows для проведения аудита безопасности, фильтрации трафика и других способов защиты от атак на сетевые сервисы.

- Софт для аудита и моделирования взлома систем безопасности, например SqlMap, Nmap, Metasploit, Acunetix, Burp Suite и т.д.

- Один или несколько основных языков программирования, например Python, Ruby или JavaScript минимум на базовом уровне, чтобы извлекать данные из веб-страниц.

- HTML-верстка и CSS для защиты от атак на системы управления контентом.

- Базы данных SQL, MySQL, SQL Server для защиты от атак на данные.

- Основные сетевые протоколы (TCP/IP, ICMP) / сетевые службы (Samba, AD) для исследования сетевого трафика и обнаружения вторжения и утечек.

Что такое Bug Bounty

«Белые» хакеры могут работать как в офисе, так и по системе Bug Bounty, когда на специальных платформах выкладывают задачи и условия, а пентестеры их выполняют и получают вознаграждение. Компаниям проще найти слабые места заранее и заплатить за это, чем справляться с их последствиями. Для этого они размещают задачи для пентестеров — их можно найти, например, на сайтах HackerOne и BugCrowd.

Есть и задачи от крупных IT-компаний, например Google и PayPal. Хотите взломать систему защиты Пентагона и получить за это $15 тысяч? Так тоже можно! На программах Bug Bounty пентестеры могут без особых проблем зарабатывать $2–3 тысячи каждый месяц, а опытные багхантеры говорят, что и $25 тысяч в месяц — не проблема.

Нужно ли специальное оборудование

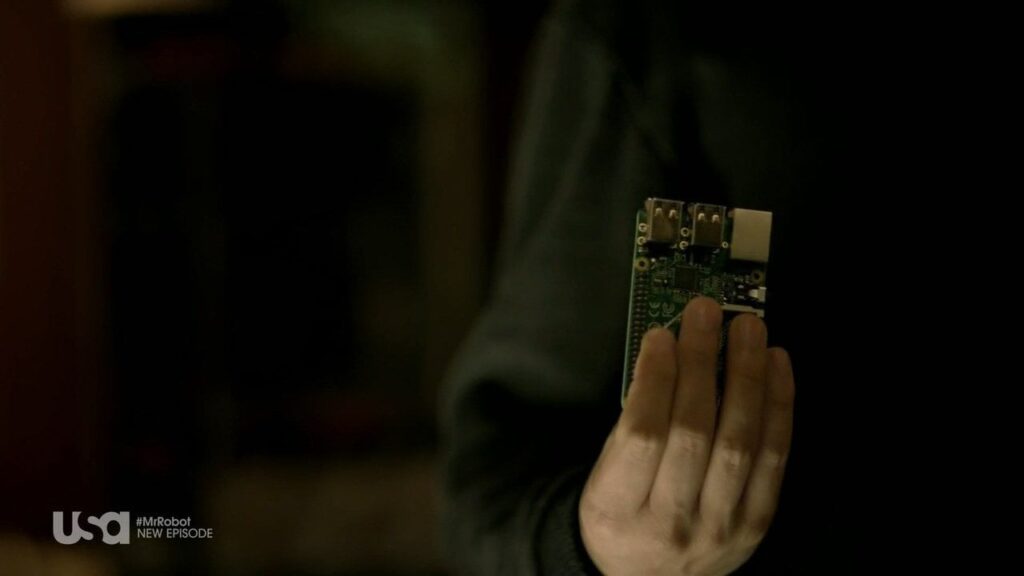

Уязвимости в программах и приложениях можно обнаружить, написав код. Но в случае проведения специфичных атак или физического исследования сети понадобятся дополнительные устройства: например, одноплатный компьютер Raspberry Pi, тестовый роутер WiFi Pineapple или флешка Rubber Ducky для выгрузки информации с компьютера.

Как строить карьеру

Пентестер может стать руководителем подразделения, экспертом в крупной компании или заместителем директора по информационной безопасности. Люди этой профессии редко уходят из специальности, а если уходят, то в какую-то узкую сферу — например в безопасную разработку или безопасность мобильных приложений — и работают вместе с разработчиками.

Могут ли посадить?

Тут все просто. Смотря кого взламывают хакеры и на каких основаниях. Если специалист работает по договору с компанией или биржей HackerOne, его действия легальны. Но вот Grey Hats находятся в серой зоне — они нелегально взламывают системы, чтобы показать их владельцам слабые места. Взломанная компания имеет право подать на такого хакера в суд, но сейчас их чаще вознаграждают по программе Bug Bounty. Например, как Лаксмана Мутияха из Индии: он нашел уязвимость в восстановлении паролей в Instagram* и получил за это $35 тысяч.

Плюсы и минусы профессии

Для кого-то плюс в том, что появляется возможность «почувствовать себя хакером». Но на самом деле, конечно, это не то же самое. Главный плюс — можно найти высокооплачиваемую работу (аналогично сфере DevOps, например).

Из минусов — необходим обширный багаж знаний и опыта из различных направлений IT-сферы. Например, знание языков программирования, сети, виртуализации и т.д. Это достигается за довольно длительное время и с большими усилиями.

В каких случаях становятся «белыми» хакерами

- Если есть интерес к IT и кибербезопасности и хочется получить востребованную профессию с перспективами роста заработной платы.

- Когда уже есть навыки и знания в области системного администрирования или тестирования ПО и хочется повысить свою экспертность и ценность.

- Если хочется работать удаленно — пентестеры часто работают на фрилансе или в команде, которую нанимают под определенные задачи.

С чего начать, чтобы стать хакером

В хакинг можно зайти из смежных областей. Например, пентестерами могут стать системные администраторы, которые понимают, что им не хватает знаний для защиты своих систем, или тестировщики. Новые навыки позволят им выйти на новый уровень в профессиональном развитии и повысить свою востребованность. Проще начать будет и разработчикам, ведь у них есть техническая база. Они разнообразят пул задач, вырастут в карьере и зарплате, освоят новые технологии.

Этичным взломщиком может стать и новичок без опыта в сфере. Для начала обучения на курсе Skillfactory «Белый хакер» не требуется знаний по тестированию или программированию. За 11 месяцев вы попробуете себя в роли нападающей и защищающейся стороны, научитесь проводить атаки на разные типы сетей и настроите свой стенд для тестирования. После прохождения курса вы сможете претендовать на позицию пентестера уровня junior.

Даже если после обучения вы передумаете идти в хакеры, у вас уже будут знания, нужные в других IT-профессиях. Вы освоите основы устройства Linux и Windows, получите навыки базового администрирования систем, выучите Python и научитесь писать скрипты на Bash и SQL

При активном обучении освоить профессию можно меньше чем за год. Делимся полезными ссылками для начинающих хакеров.

Сайты

- Hackaday.com — портал с советами по взлому систем, новостями из мира пентестинга, практическими гайдами.

- xakep.ru — русскоязычный портал.

- Hack The Box — веб-интерфейс для тренировок по взломам.

- White Hat Hacker A Complete Guide — полное руководство по хакингу.

- «PHP глазами хакера» — книга про основные ошибки программистов, которые позволяют проникнуть в систему.

- Cybrary — бесплатные онлайн-курсы по информационной безопасности.

Книги

Пока в современном мире не все написано чат-ботами с искусственным интеллектом, есть шанс узнать полезную информацию от носителей знаний и попробовать применять их на старте карьеры. Важно понимать, что литература, к большому сожалению, устаревает достаточно быстро, тем не менее она может дать хорошую базу для старта. Вот что я бы советовал изучить специалистам по информационной безопасности и тем, кто мечтает найти себя.

«Нормативная база и стандарты в области информационной безопасности»

Я советую прочитать ее всем ИТ-специалистам, которые только начинают свой путь в области информационной безопасности и еще не сталкивались с юридической стороной отрасли. Нормативная база представлена в формате блок-схем и таблиц, освоить материал в таком формате проще, чем в официальных документах.

Андрей Робачевский, «Интернет изнутри. Экосистема глобальной Сети»

Если вы не знаете, что и как работает в интернете, то после прочтения серых зон будет значительно меньше. Андрей Робачевский с 90-х годов связал свою жизнь с интернет-отраслью, поэтому он уделяет большое внимание и истории ее развития, и описывает, как сейчас работают технологические процессы. Автор рассматривает глобальные системы адресации и имен, безопасность системы маршрутизации и передачи данных в интернете. Автор пишет простым и понятным языком, поэтому я бы рекомендовал книгу не только специалистам по информационной безопасности, но и читателям, которые хотят расширить свои знания в интернет-отрасли.

Администрирование Linux-серверов

В книгах на эту тему описываются все этапы работы с этой операционной системой: от установки на компьютер до администрирования DNS-сервера. Таким образом читатели смогут работать с Linux не только на домашних компьютерах, но и настроить ее для клиента и устранить возникшие неполадки.

Kevin Mitnick, The Art of Invisibility («Искусство быть невидимым»)

Автор книги широко известен как один из первых хакеров в мире, сейчас он популярный специалист по кибербезопасности. Основываясь на своих знаниях и опыте, Митник дает читателям несколько важных советов о том, как защитить себя от пристального взгляда большого брата. Он рассказывает реальные примеры крупных корпораций и правительств, которые вторглись в безопасность онлайн-жизни всего населения.

Рассказывает об одной из старейших и наиболее уважаемых хакерских групп, когда-либо созданных в Соединенных Штатах, — «Культ мертвой коровы». Автор исследует их так называемые «изобретения»: технику для удаленного управления компьютерами, инструмент для взлома паролей и другие. Особое внимание уделяется тому, как хакерская группа повлияла на безопасность американских корпораций, заставив их поднять свои протоколы безопасности на новый уровень.

Блоги и YouTube-каналы

Hak5 — канал с новостями, обзорами оборудования и методологий, а также практическими кейсами и советами от профессионалов. Поможет поддерживать свои знания актуальными.

Kaspersky Lab — канал крупной российской компании, создателей одного из популярных ПК-антивирусов, экспертов в информационной безопасности.

Информация опасносте — телеграм-канал про кибербезопаность с новостями и полезными ссылками.

Inside — авторский телеграм-канал для глубокого погружения в тему. Статьи с инструкциями, переводы важных руководств для специалистов по информационной безопасности.

* Принадлежит компании Meta, деятельность которой признана экстремистской в России.