Metasploit Framework — это фреймворк, который включает в себя набор инструментов для пентеста и этичного хакерства. Им пользуются, чтобы взламывать системы и сети, запускать в них вредоносный код или получать доступ к нужной информации.

Что такое Metasploit

Фреймворк написан на языке программирования Ruby. В нем есть готовые примеры кода и возможность создавать собственные эксплойты. Работа с Metasploit происходит через командную строку или графический интерфейс.

Создатель проекта — хакер под ником HD Moore. Позже фреймворк выкупила компания Rapid7 — она и владеет им сейчас. Сам инструмент бесплатный и имеет открытый исходный код, но существует и платная версия.

Название читается как «Метасплойт» или «Метасплоит». Иногда его сокращают как MSF. Фреймворк по умолчанию есть в Kali Linux, специальном дистрибутиве ОС для пентеста и белого хакерства.

Кто пользуется Metasploit

- Пентестеры, специалисты по тестированию на проникновение.

- Специалисты по информационной безопасности.

- Хакеры, в том числе «белые», они же white hat. Это этичные хакеры, которые не применяют найденные уязвимости ради собственной выгоды.

Для чего нужен Metasploit Framework

Metasploit помогает создавать планы атак и реализовывать их. Он нужен для работы с эксплойтом — кодом, который пользуется уязвимостями в системе. Эксплойт может получить доступ к данным, отследить или изменить работу системы или сети.

- Для тестирования на проникновение, пентестинга — попытки взломать систему или сеть, чтобы понять, где ее слабые места.

- Для поиска уязвимостей, которыми можно воспользоваться, чтобы получить доступ к системе.

- Для доступа к готовым образцам кода, которые ускоряют и облегчают работу пентестера — их не приходится писать с нуля.

- Для написания собственного вредоносного или шпионского ПО.

- Для планирования и запуска атак, управления ими.

Что входит в Metasploit

Эксплойты. Это код, который эксплуатирует ошибку, неверную настройку или системный сбой — любую брешь в защите. Эксплойт помогает найти ее, а потом воспользоваться, чтобы войти в систему. Создавать эксплойты лучше самостоятельно, но с Metasploit это быстрее и проще. Во фреймворке есть образцы готового кода.

Пэйлоады. Когда эксплойт получает доступ к системе, выполняется определенный код. Его называют пэйлоадом, или полезной нагрузкой. Обычно это шелл-код — команды, написанные на языке оболочки операционной системы, то есть для консоли ОС. Пэйлоад нужен, чтобы установить соединение, запустить вредоносный код или выполнить другую операцию.

Например, эксплойт получает доступ к системе и запускает пэйлоад — одну строчку шелл-кода, которая изменяет настройки сервера, устанавливает на него что либо или делает что-то еще. Обычно действия стандартны, поэтому в Metasploit есть примеры пэйлоадов для разных ситуаций:

- статические — помогают установить связь между системой, которую атаковали, и нужным пентестеру устройством. Например, они могут переадресовать порты;.

- динамические — генерируются автоматически и выглядят уникальными, так они обходят антивирусы;

- для командной оболочки – команды для консоли, которые изменяют поведение системы;

- Meterpreter – для управления монитором и перехвата данных с экрана.

Готовые образцы пэйлоадов помогают работать быстрее.

Сканирование и анализ. Дополнительные модули Metasploit позволяют просканировать сеть и проанализировать трафик, который через нее идет. Это необходимо на начальном этапе атаки — так пентестер получает информацию, нужную для проникновения.

Слушатели. Так называются программные модули, которые собирают информацию, отслеживают те или иные действия. Такой код должен быть очень тихим и скрытым, чтобы его не отследила вторая сторона или не уничтожили антивирусные системы.

Кодеры и декодеры. Назначение этих моделей — кодировать и декодировать информацию, преобразовывать одни данные в другие. Это тоже может быть важно для атаки, так как помогает коду уходить от антивирусов.

Другие модули. Во фреймворке есть множество других инструментов: они связаны с конкретными технологиями для взлома и проникновения. Некоторые из них со временем устаревают, другие, наоборот, становятся популярнее. Вы столкнетесь с ними, если начнете изучать пентест.

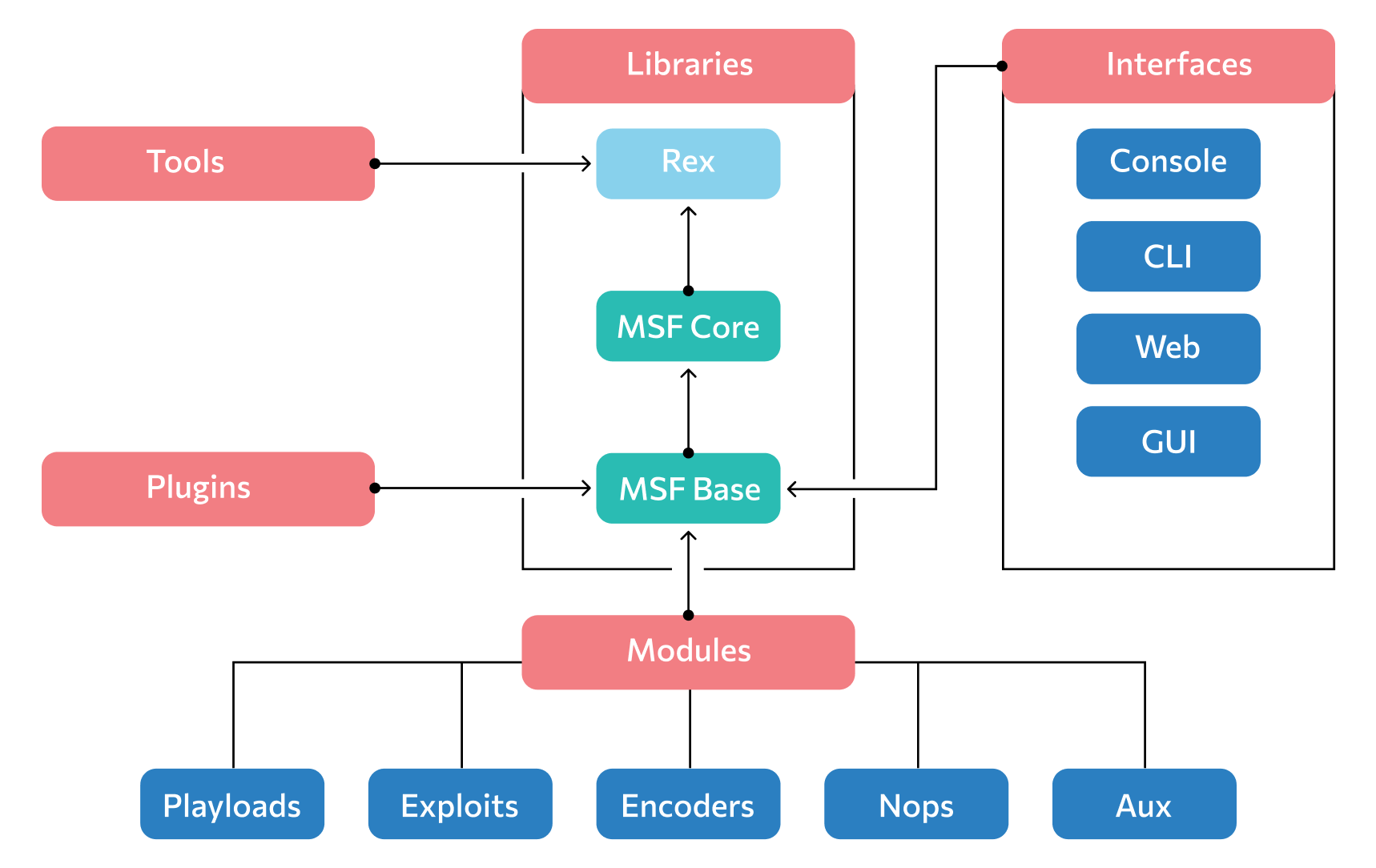

Как устроен Metasploit Framework

В состав фреймворка входят:

- библиотеки — в первую очередь библиотека Rex для основных операций. На ней базируются другие — MSF Core и MSF Base. Вместе они составляют основное ядро команд Metasploit;

- модули — эксплойты, пэйлоады и прочие, о которых рассказывали выше;

- инструменты — дополнительное ПО для работы;

- вспомогательные плагины;

- интерфейсы — то, с помощью чего пользователь взаимодействует с Metasploit. По умолчанию это доступ через консоль или CLI — консольное приложение. Можно установить или настроить графический интерфейс.

Что нужно знать для обучения Metasploit

Системы и сети. Metasploit помогает эксплуатировать уязвимости, но для этого необходимо понимать, какими они бывают, хорошо знать, как устроены сети и системы в целом. Потребуется изучить сетевые протоколы, архитектуру операционных систем и сетей, особенности передачи данных, шифрования и настроек.

Теория пентеста и хакерства. Чтобы управлять атаками через Metasploit, надо понимать, как устроены атаки, по какому принципу они проходят, что включают в себя.

Базы данных. К Metasploit потребуется подключить или создать новую базу данных еще в начале работы. Для этого нужно уметь работать с ними: создавать, настраивать, отдавать команды и запросы.

Ruby. Хорошо знать язык в начале работы не обязательно. Подойдет другой скриптовый язык программирования, например, Python. Но на Ruby написан сам Metasploit Framework, поэтому пентестер должен рано или поздно обучиться ему.

Linux. Фреймворк работает в любой популярной операционной системе, но чаще всего его используют из-под Linux. Дистрибутивы свободной ОС более гибко настраиваются и лучше подходят для задач пентестера. С их помощью проще скрыться от систем безопасности или подключиться к стороннему устройству.

Обычно в стартовый набор пентестера входит Kali Linux с уже установленным ПО для взлома, в том числе Metasploit. Более опытные специалисты предпочитают создавать собственные сборки ОС. Но даже для начальной работы с системой понадобится понимать, как она устроена. Начинающий специалист должен ориентироваться в консоли, в работе с файлами и сетью из-под Linux.

Как начать работу с Metasploit

Для начала работы потребуется отдельная система, на которой можно тренироваться. Лучше, если это будет Kali Linux, где уже установлен Metasploit. В системе не должно быть антивирусов или брандмауэров, которые могут помешать работе фреймворка.

Можно скачать и установить Kali Linux или, если уже есть готовая тестовая система, установить на нее Metasploit. Он доступен на официальном сайте Rapid7.

При первом запуске потребуется настроить базу данных. После этого можно приступать к работе.

Разобраться в сетевой безопасности, изучить теорию и получить практику помогут курсы. Под контролем ментора вы изучите Metasploit и другие инструменты для пентеста.

1 комментарий