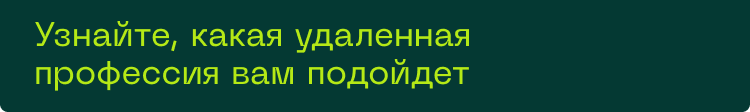

DNS (Domain Name System, система доменных имен) — это «адресная книга» интернета. Она позволяет нам использовать привычные имена сайтов (www.google.com) вместо длинных и трудных для запоминания IP-адресов (8.8.8.8). Защита DNS играет важную роль в безопасности, защищая пользователей и сети от атак, которым подвергается инфраструктура.

DNS-атаки представляют собой серьезную угрозу для безопасности сетей и информации, и защита от них требует многоуровневого подхода. Прежде всего, это проверка всех исходящих запросов — обращений, которые компьютер отправляет, чтобы получить IP-адрес по названию сайта. На этом этапе происходят фильтрация запросов и блокировка доступа к опасным доменам: вредоносные или фишинговые сайты. Это помогает предотвратить заражение вирусами и утечку данных.

Однако защита DNS — это не просто фильтр. Она также предоставляет полезную аналитику по активности пользователей в сети, что помогает компаниям лучше понимать, какие сайты посещают их сотрудники, и выявлять слабые места в своей системе безопасности.

В этой статье мы подробнее рассмотрим виды DNS-атак и способы защиты от них.

Почему защита DNS важна

Система доменных имен — одна из уязвимых точек сетевой инфраструктуры. International Data Corporation подготовила отчет по DNS-атакам за 2023 год. Исследователи выяснили, что в прошлом году организации в каждой отрасли подвергались таким атакам больше 7 раз. Величина ущерба из-за DNS-атак составила в среднем 1,1 млн долларов.

Рассмотрим основные причины, почему защита DNS так важна для современного бизнеса и какие преимущества она дает компаниям.

- Защита данных

Это одна из приоритетных задач для каждой организации. DNS-защита предотвращает кражу и утечку данных, блокируя подозрительные запросы на уровне DNS. Хакеры могут использовать DNS для внедрения вредоносных программ, с помощью которых похищают конфиденциальную информацию. Это наносит финансовый и репутационный ущерб компании. DNS-защита закрывает доступ к опасным доменам, помогая снизить риск утечек. - Предотвращение кибератак

Защита DNS позволяет контролировать запросы к сайтам и блокировать доступ к вредоносным ресурсам. Это помогает предотвратить посещение фишинговых сайтов или скачивание вредоносных программ, которые киберпреступники маскируют под безопасные ссылки. Так злоумышленники незаметно распространяют вредоносное ПО или заманивают жертв на поддельные сайты. Защита DNS блокирует такие опасные домены еще до того, как произойдет взаимодействие, что останавливает атаку в самом начале. - Поддержание стабильной работы бизнеса

Кибератаки могут вызвать серьезные сбои, нарушая работу компании и нанося урон репутации. В современном мире даже кратковременный сбой в сети может отразиться на всех бизнес-процессах. DNS-защита помогает избежать простоя, вызванного атаками, поддерживая бесперебойную работу систем. - Соблюдение нормативных требований

Сегодня компании должны соблюдать строгие требования по защите данных, чтобы избежать штрафов и защитить свою репутацию. DNS-защита помогает организациям соответствовать этим требованиям. Кроме того, система сохраняет подробные журналы сетевой активности, что позволяет продемонстрировать органам контроля, что организация предприняла необходимые шаги для защиты конфиденциальных данных.

Какие DNS-атаки бывают: 6 основных видов

Прежде чем организации выстроят DNS-защиту своей сети, для начала необходимо разобраться в видах атак. Каждая из них нацелена на разные области утечки данных или внедрения вредоносных программ на устройства жертв. Рассмотрим основные типы DNS-атак, которые нужно понимать для обеспечения информационной безопасности.

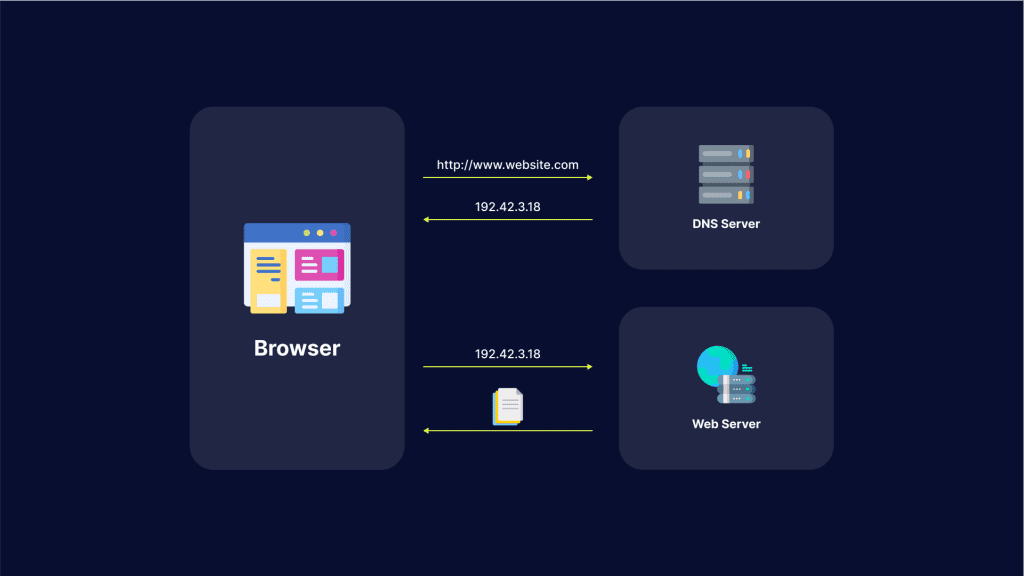

- DNS-туннелирование — способ, который хакеры используют для обхода мер безопасности и доступа к внутренней сети. Они «упаковывают» данные в DNS-запросы и ответы, используя протокол DNS как скрытый канал связи.

Этот тип атаки сложно обнаружить, потому что он использует обычные протоколы, сливаясь с нормальным трафиком сети.

- Усиление DNS (DNS Amplification) — разновидность распределенной атаки типа «отказ в обслуживании» (DDoS). Здесь злоумышленник использует DNS-протокол, чтобы перегрузить сеть жертвы трафиком и сделать ее недоступной. Он отправляет небольшой DNS-запрос с поддельным IP-адресом на DNS-сервер, который возвращает более крупный ответ в сеть жертвы, отсюда и термин «усиление».

Эта атака может вызвать серьезные сбои. Они приводят к простоям и потерям дохода.

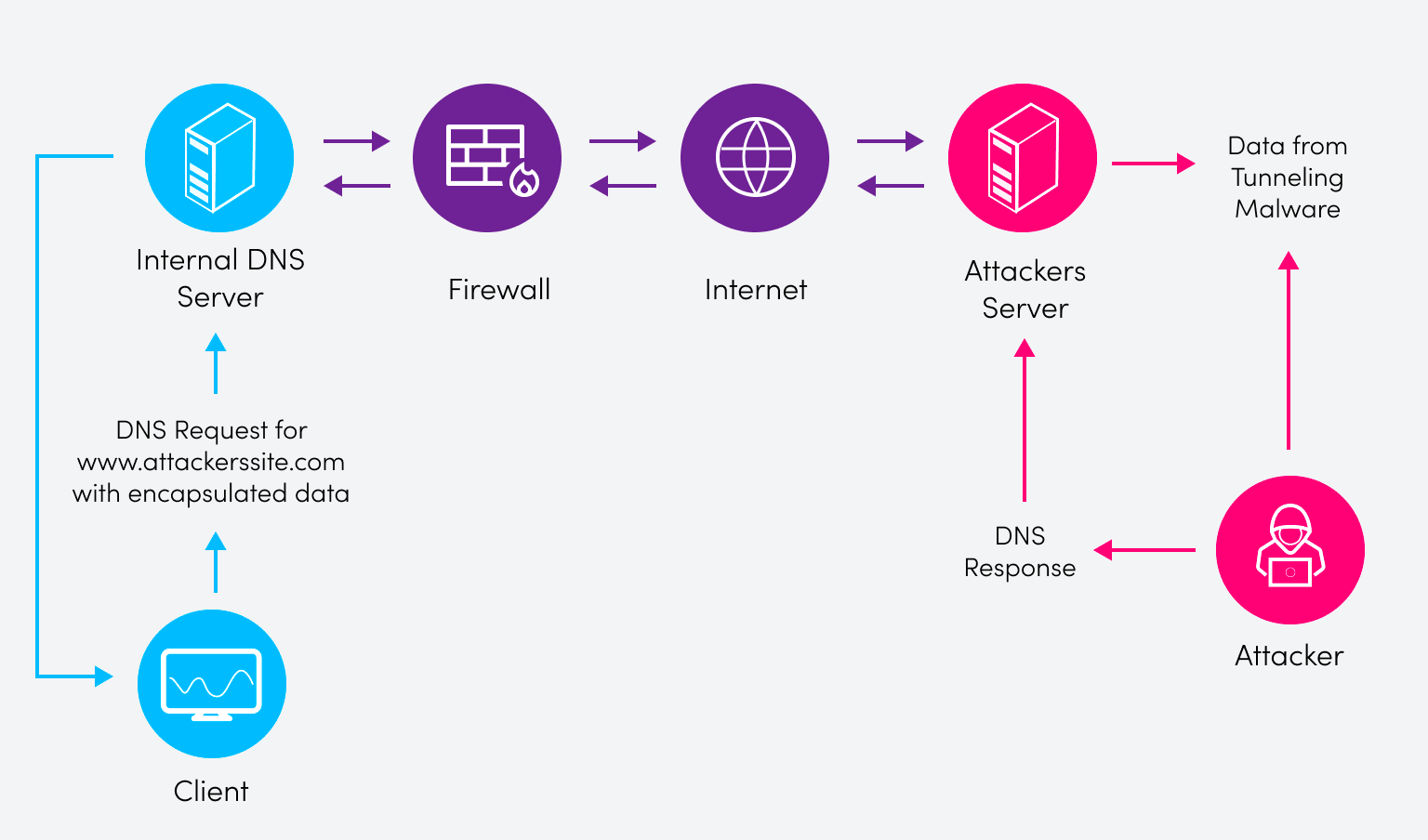

- DNS-флуд — атака, во время которой злоумышленники посылают огромное количество поддельных DNS-запросов с высокой скоростью, создавая нагрузку на DNS-сервер.

Сервер перегружается огромным количеством запросов. DNS-атака требует большого количества сетевых ресурсов, которые истощают целевую DNS-инфраструктуру до тех пор, пока она не будет отключена. В итоге сеть теряет доступ к интернету.

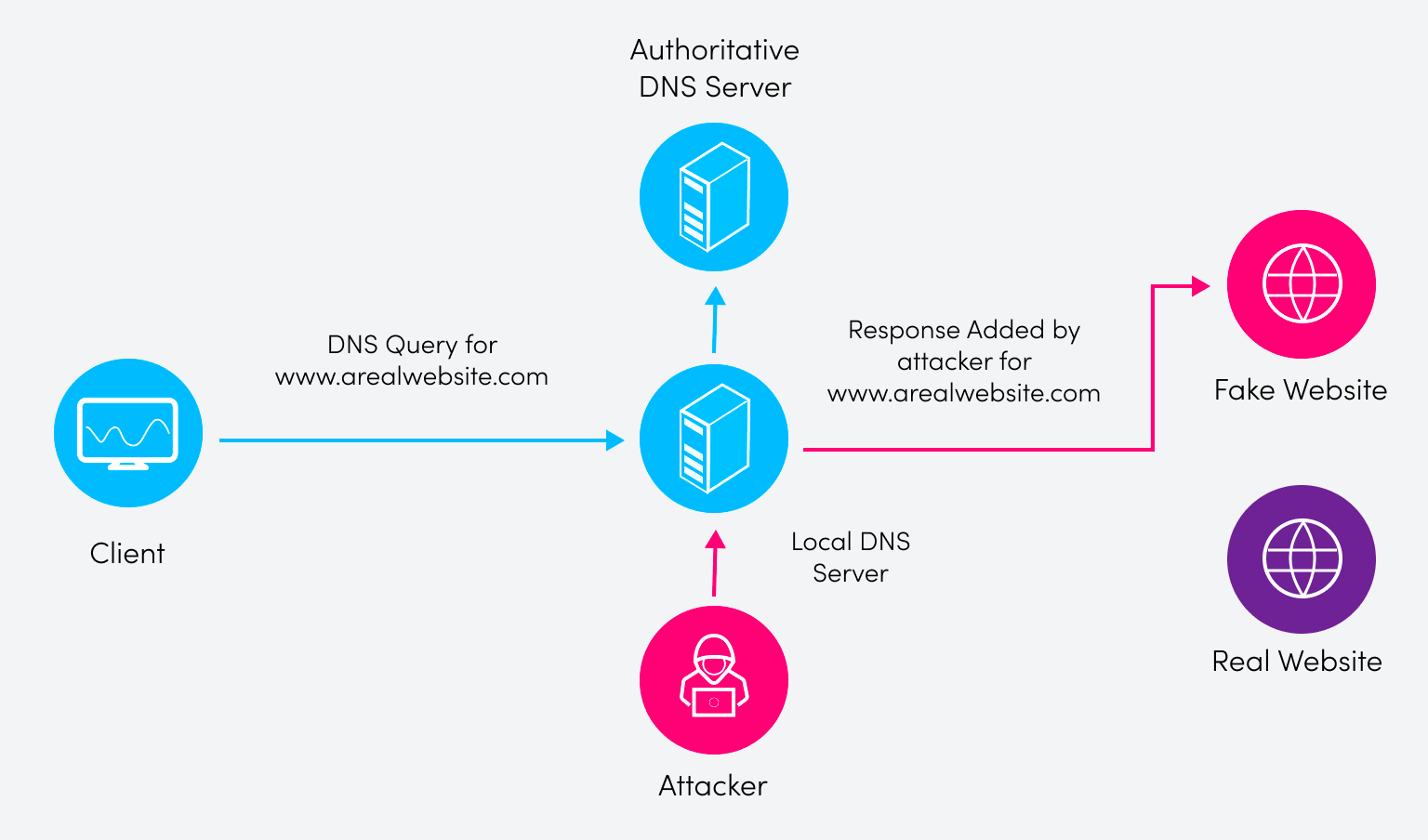

- DNS-спуфинг (отравление кэша) — вид атаки, когда злоумышленник вносит изменения в данные DNS-кэша, перенаправляя пользователей на поддельные сайты.

Этот тип атаки особенно опасен, поскольку пользователь не осознает, что находится на вредоносном сайте. Он может неосознанно ввести конфиденциальную информацию: персональные данные, пароли или данные банковской карты, которые украдет злоумышленник.

Кроме того, эти вредоносные сайты часто используются для установки вирусов или червей на компьютеры конечных пользователей, предоставляя злоумышленнику долгосрочный доступ к машине и любым данным, которые она хранит.

- Взлом DNS (DNS Hijacking) — еще один распространенный тип DNS-атаки, при котором злоумышленник берет под контроль DNS-сервер и перенаправляет пользователя на вредоносные веб-сайты. Злоумышленник изменяет настройки DNS устройства или сети. Так все DNS-запросы направляются на мошеннический DNS-сервер, контролируемый злоумышленником.

Это может привести к утечке данных и заражению компьютеров вредоносным ПО.

- Атака NXDOMAIN — тип атаки, направленный на перегрузку DNS-сервера большим числом запросов к несуществующим доменам. Таким образом сервер тратит ресурсы на обработку ложных запросов, замедляя или полностью останавливая ответы на реальные запросы.

Как предотвратить DNS-атаки

DNS-атаки часто долго остаются незамеченными, поскольку злоумышленники скрывают свои действия в легитимном сетевом трафике. Для их обнаружения важно следить за отзывами пользователей и сетевых администраторов. Если кто-то замечает странности на сайте или жалуется на его недоступность, то это может быть признаком DNS-атаки.

Методы, которые можно использовать для защиты своих систем DNS:

— Регулярный аудит DNS

Аудит DNS — это базовая мера для проверки корректности настроек и записей, чтобы исключить их подделку или искажение. Этот метод также помогает убрать устаревшие или ненужные записи, что повышает эффективность системы.

— DNSSEC (Расширения безопасности DNS)

DNSSEC добавляет защиту с помощью цифровых подписей, что подтверждает подлинность ответов DNS. Это защищает пользователей от атаки типа DNS-спуфинг, где злоумышленник перенаправляет жертву на фальшивый сайт.

— DNS-брандмауэр

Этот инструмент анализирует DNS-трафик и блокирует подозрительные действия. Благодаря этому можно предотвратить связи с вредоносными доменами, предотвратить фишинговые атаки и ограничить утечку данных.

— Система предотвращения вторжений (IPS)

IPS анализирует сетевой трафик в реальном времени и блокирует потенциальные угрозы. Такой метод избавляет от угроз DNS-туннелирования, когда злоумышленник использует DNS для скрытой передачи данных.

— Системы обнаружения аномалий

Эти системы используют машинное обучение для выявления необычного поведения в сетевом трафике. Например, внезапный аномальный рост запросов может указывать на атаку. Это позволяет быстро реагировать на атаки и минимизировать ущерб.

— Защита от фишинга и вредоносного ПО

DNS-защита блокирует доступ к фишинговым и вредоносным сайтам. Это предотвращает загрузку вредоносного контента, повышая безопасность пользователей и всей инфраструктуры.

— Защита от ботнетов

Ботнеты — сети скомпрометированных устройств, контролируемые киберпреступниками. DNS-защита может обнаружить и заблокировать взаимодействие с серверами управления ботнетами, препятствуя распространению атак и утечке данных.

— Фильтрация контента и блокировка рекламы

Фильтрация позволяет блокировать определенные сайты по категориям, что повышает безопасность и предотвращает доступ к вредоносным ресурсам. Такой метод также улучшает пользовательский опыт за счет уменьшения отвлекающих факторов и сокращения времени загрузки страниц.

— Исправление опечаток

Эта функция автоматически исправляет ошибки в доменных именах. Так пользователь защищен от случайного перехода на вредоносные сайты, что улучшает его опыт работы в сети.

Подводя итог

DNS-атаки — серьезная угроза для безопасности сетей и информации, поскольку злоумышленники постоянно ищут новые способы обойти меры безопасности и получить доступ к данным.

Защита DNS-инфраструктуры — это не разовое мероприятие, а постоянный процесс, который включает в себя мониторинг, анализ и адаптацию к новым угрозам. Применяя описанные в статье методы, компании могут существенно снизить риск атак и обеспечить стабильность работы своих сервисов.